Leitfaden zum sicheren Homeoffice

Diese Leitlinie soll die Unsicherheit im Hinblick auf die Arbeit im Homeoffice reduzieren, indem Vorgehensweisen und Hilfestellungen aufgezeigt werden, welche die Sicherheit der Verarbeitung auch in privaten Räumen erhöhen.

Wichtig ist in jedem Fall, dass sich Vorgesetzte und Beschäftigte gleichermaßen der Risiken bewusst sind, die sich durch die Verlagerung der Tätigkeit an einen anderen, nicht dem unmittelbaren Einfluss des Arbeitgebers unterstehenden Arbeitsplatz ergeben.

Dies kann sich insbesondere dann auswirken, wenn Speziallösungen die Arbeitsumgebung absichern, die im Homeoffice nicht zur Verfügung stehen. Umso wichtiger ist dann, die naheliegenden Sicherheitsmaßnahmen zuverlässig umzusetzen.

In jedem Fall muss, bestenfalls unter Betrachtung des Einzelfalls, ein Minimum an Sicherheitsmaßnahmen festgelegt werden.

Als Faustregel gilt: Maßnahmen, die am Arbeitspatz an der Universität verhindern, dass Unbefugte Kenntnis von Arbeitsinhalten nehmen, sind regelmäßig auch im Homeoffice anzustreben.

Anforderungen an die Beschäftigten

Achten Sie auf Ihre Umgebung

Clean Desk

Gleichermaßen einfach wie wirkungsvoll ist ein sauberer, aufgeräumter Arbeitsplatz. Tragen Sie Sorge dafür, dass an Ihrem Heimarbeitsplatz bzw. Schreibtisch keine Dokumente, Ausdrucke, Kopien, Notizen oder andere Datenträger, sei es in Papierform oder als digitaler Speicher herumliegen, wenn Sie diesen verlassen. Wenn Sie dies konsequent umsetzen, bedarf es keiner Einzelfallentscheidung, ob Daten vertraulich behandelt werden müssen. Seien Sie konsequent, sorgsam und sich Ihrer Verantwortung als Beschäftigter bewusst.

Ausdrucke

Vermeiden Sie Ausdrucke, wann immer es Ihnen möglich ist. Dies hilft nicht nur der Umwelt, sondern kann auch der erste Schritt sein, um Folgeprobleme wie datenschutzkonforme Aktenvernichtung und Aufbewahrung zu vermeiden.

Sobald Sie ein Dokument ausdrucken, lösen Sie es aus der an der Universität konzipierten Sicherheitsumgebung heraus. Das Handling des Ausdrucks und dessen Sicherheit müssen Sie persönlich sicherstellen können.

Telefonate

Achten Sie auf akustische Privatsphäre. Interna können nicht nur visuell, sondern auch über Telefonate, Gespräche etc. unbefugt zur Kenntnis genommen werden. Davon betroffen sind auch Informationen, die aus anderen Gründen schützenswert sind, wie beispielsweise Forschungsergebnisse.

Wählen Sie den richtigen Ort für geschäftliche und vor allem vertrauliche Telefonate sorgsam aus. Sorgen Sie dafür, dass Gespräche nicht von Dritten mitgehört werden können. Halten Sie die Fenster geschlossen, wenn durch ein geöffnetes Fenster Dritte das Telefonat mithören könnten.

Vermeiden Sie zudem Telefonate in der Öffentlichkeit, wenn Sie nicht sicherstellen können, dass Gespräche ggf. mitgehört werden könnten.

Trennung der Lebensbereiche

Häuslicher Arbeitsplatz

Bei Arbeitsplätzen im Homeoffice ist von vornherein darauf zu achten, dass unter Berücksichtigung von baulichen und räumlichen Verhältnissen angemessene Sicherheitsmaßnahmen geschaffen werden können (z.B. separater Arbeits- bzw. Bürobereich).

Für den häuslichen Arbeitsplatz ist die Nutzung eines eigenen Arbeitszimmers wünschenswert, wenn es Ihre Wohnverhältnisse zulassen. Zumindest sollte der häusliche Arbeitsplatz von der übrigen Wohnung durch eine abschließbare Tür abtrennbar sein, damit sich dort befindliche Unterlagen und IT-Systeme außerhalb der Bereiche befinden, in denen sich weitere Personen aufhalten. Bei spontanen Besuchen kann so der Arbeitsplatz kurzfristig verlassen und vor unbefugtem Zutritt und Zugriff geschützt werden.

IT-Nutzung

Nutzen Sie für die Arbeit im Homeoffice möglichst die von der Universität dafür vorgesehene IT-Ausstattung (Hard- und Software). Nutzen Sie insbesondere keine privaten Endgeräte (PC, Notebook, Smartphone, USB-Stick etc.) für die Verarbeitung personenbezogener Daten, es sei denn, dies wurde explizit durch die Universität gestattet.

Wenn Sie von Ihrem privaten Endgerät eine VPN-Verbindung zum Universitätsnetz aufbauen und sich mit RDP (oder einem vergleichbaren Remote Desktop-Protokoll) auf Ihren dienstlichen Rechner an der Universität verbinden, dann findet die Datenverarbeitung innerhalb der geschützten IT-Umgebung der Universität statt. Dieser Zugang ist daher zu bevorzugen, sofern Ihnen die Universität kein dienstliches Endgerät für die Arbeit im Homeoffice zur Verfügung stellt bzw. stellen kann.

Jede andere Nutzung privater IT-Endgeräte kann die betriebliche IT-Infrastruktur mit Schadsoftware infizieren und erhebliche Risiken mit sich bringen.

Organisation

Organisieren Sie sich und Ihre Arbeit so, dass Sie Ihrer Tätigkeit möglichst ohne Zuhilfenahme privater IT und privater Programme nachkommen können.

Unter keinen Umständen ist eine Weiterleitung von dienstlicher, geheimhaltungsbedürftiger Kommunikation an einen privaten Mail-Account zulässig.

Sicherheitsmaßnahmen

Internetzugang

Schützen Sie Ihren privaten Internetzugang. Gerade der private Bereich ist für Social Engineering besonders attraktiv. Zudem können über private oder öffentliche Netzwerke Angriffe leichter ausgeführt werden.

Tragen Sie daher Sorge dafür, dass Ihr Netzwerk unbefugte Nutzung unterbindet. Wählen Sie ein sicheres Passwort (s. Passwortrichtlinie der Universität Ulm).

Zugang zum Arbeitsplatz

Verhindern Sie, dass unbefugte Dritte Zugang zu Ihrem Arbeitsplatz oder zu von Ihnen verarbeiteten Inhalten haben. Richten Sie Ihren Bildschirm so aus, dass dieser beispielsweise für Fußgänger auf der Straße (von draußen) nicht einsehbar ist.

Lassen Sie Ihren PC auch im Homeoffice nicht unbeaufsichtigt, es sei denn, keine andere Person hat potenziellen Zugriff darauf. Sperren Sie beispielsweise bei kurzzeitigem Verlassen des Arbeitsplatzes den Bildschirm, so wie Sie es auch am Arbeitsplatz an der Universität tun sollten. So kann die Integrität der Daten geschützt werden.

Nicht zuletzt sollten Sie hinterfragen, ob das Abschließen des Arbeitszimmers, einer Schreibtischschublade oder eines Aktenschranks notwendig ist. Insbesondere dann, wenn Ausdrucke zwingend erforderlich sind, damit Sie Ihrer Tätigkeit nachkommen können, müssen Sie sich mit Abschließmöglichkeiten befassen.

Anforderungen an Vorgesetzte

Freiräume schaffen und ausgestalten

Konzeption - Wer, wie, was, wann?

Handeln Sie proaktiv und konzeptionieren Sie, wer Homeoffice nutzen darf, wie oft bzw. zu welchen Zeiten dies gestattet ist. Grundlagen für die Entscheidung über das Ob sowie die Ausgestaltung eines häuslichen Arbeitsplatzes sind in der Dienstvereinbarung Telearbeit der Universität festgelegt.

Auf diese Weise können die richtige Vorgehensweise strukturiert umgesetzt und die passenden Voraussetzungen geschaffen werden. Für die Beschäftigten besteht zudem von vornherein Klarheit, ob Homeoffice für sie in Frage kommt und unter welchen Voraussetzungen dies möglich ist.

Infrastruktur

IT-Ausstattung

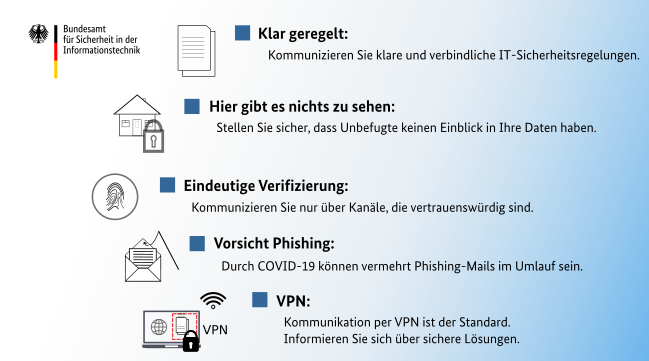

Sollten Sie Homeoffice-Lösungen vorsehen, schaffen Sie durch entsprechende IT-Ausstattung die richtige Grundlage für Ihre Beschäftigten. Um den reibungslosen Wechsel zwischen Präsenztätigkeit und Homeoffice sicherzustellen, ist die Verwendung sicherer mobiler Endgeräte entscheidend. Die Umstellung kann zudem erleichtert über die Einwahl in universitäre Systeme über VPN stattfinden.

IT-Konfiguration

Sichern Sie die Verwendung mobiler Endgeräte gegen die Risiken, die durch die Mobilität zusätzlich entstehen ab.

Folgende Maßnahmen helfen bei der Einrichtung von sicheren Systemen:

- standardmäßige Verschlüsselung von Festplatten (bei Windows: BitLocker)

- Zugriff auf das Betriebssystem nur über Zugangsdaten mit Benutzername und Passwort (sowie ggf. biometrische Merkmale) möglich

- Automatische Sperrung des Systems bereits nach kurzer Inaktivität

- Zugriff auf sensible Systeme nur über gesicherte Verbindungen zulassen

- Verbindungsaufbau zum Internet nur via VPN systemseitig gestatten

Nützliches Equipment

Durchdenken Sie den Prozess der Verarbeitung von Informationen und personenbezogenen Daten von Anfang bis Ende. Stellen Sie Lösungen für jede Etappe der Datenverarbeitung zur Verfügung.

Besonderes Augenmerk ist insbesondere auf die Vernichtung etwaiger Ausdrucke oder Notizen zu legen. Wenige Beschäftigte haben ein den DIN-Anforderungen genügendes Aktenvernichtungsgerät zuhause, um die Vernichtung von Papier-Datenträgern entsprechend Ihren Anforderungen zu bewerkstelligen. Sollten Shredder oder Datentonnen nicht zur Verfügung gestellt werden können, kann eine Regelung getroffen werden, welche die Beschäftigten verpflichtet, derartige Dokumente bei der Arbeit zu vernichten.

Workarounds erkennen und vermeiden

Achten Sie stets darauf, ob sich sog. Workarounds an der Universität abzeichnen. Workarounds treten dann auf, wenn die vorgegebene Arbeitsweise umständlich und nicht praxistauglich ist. Gehen Sie mit Augenmaß vor und vergessen Sie nicht, sich von der Umsetzung bei Ihren Beschäftigten zu überzeugen. Nur gelebte Sicherheitsmaßnahmen können den ausreichenden Schutz sicherstellen.

Kommunikations- und Informationszentrum (kiz)

Kontaktieren Sie uns bei Fragen und Problemen zu den Services des kiz:

Sprechzeiten

Montag - Donnerstag

09:00 - 12:00 Uhr

13:00 - 15:30 Uhr

Freitag

09:00 - 12:00 Uhr

Telefon

+49 (0) 731 / 50 - 30000

Telefax

+49 (0) 731 / 50 - 1230000

Rückruf beauftragen

helpdesk(at)uni-ulm.de

Support-Portal (Uni intern)

[mehr]

An den Service-Points können Sie uns persönlich aufsuchen.

Self Service Funktionen des Identitätsmanagementsystems (IDM): Berechtigungen verwalten, Dienste abonnieren, Passwörter ändern etc.

Recherche im Bibliotheksbestand nach Monografien, Lehrbücher, Zeitschriften, Hochschulschriften, E-Books, E-Journals, Nationallizenzen, sowie im Bestand des institutionellen Repositoriums OPARU:

Etwa 400 Stichwörter führen Sie direkt zu einer einschlägigen Web-Seite des kiz. Wenn Sie ein Stichwort vermissen, geben Sie uns Nachricht an das Team Public Relations.