Deaktivieren unnötiger Funktionen

Zur Verringerung der Angriffsfläche von Computern mit Windows 10 wird insbesondere empfohlen, alle nicht benötigte Software sowie Funktionen zu deaktivieren oder zu deinstallieren.

Nicht benötigte Software deinstallieren

Systemsteuerung -> Alle Systemsteuerungselemente -> Programme und Features

Sollte der Computer mit Windows 10 bereits vorinstalliert gewesen sein, empfiehlt sich eine saubere Neuinstallation, damit überflüssige vorinstallierte schadhafte oder anfällige Software vom System entfernt wird.

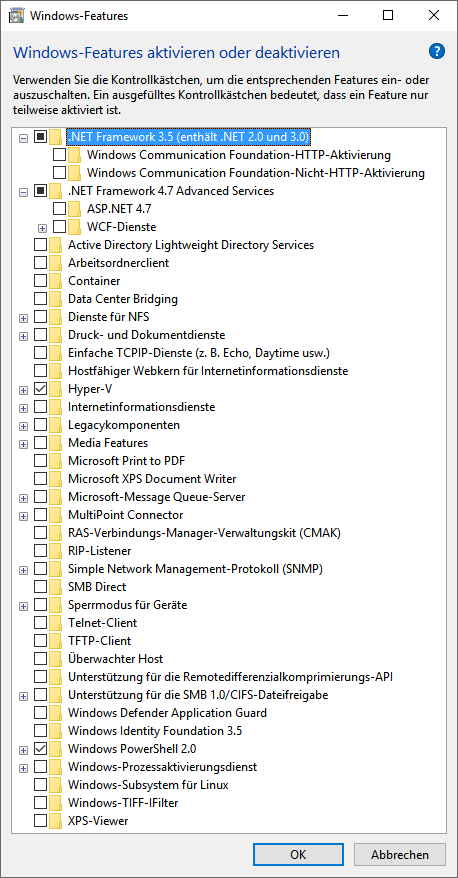

Nicht benötigte Windows-Features deaktivieren

Systemsteuerung -> Alle Systemsteuerungselemente -> Programme und Features -> Windows-Features aktivieren oder deaktivieren

Typischerweise aktiv, aber nicht benötigt sind:

- "Arbeitsordnerclient"

- "Druck- und Dokumentendienste"

- "Internet Explorer 11"

- "Microsoft XPS Document Writer" sowie "XPS-Viewer"

- "Unterstützung für die Remotedifferenzialkomprimierungs-API"

Nicht benötigte Dienste/Services deaktivieren

Systemsteuerung -> Alle Systemsteuerungselemente -> Verwaltung -> Dienste

Typischerweise aktiv, aber nicht benötigt sind bspw.:

- BranchCache (PeerDistSvc)

- Dienst für Einzelhandelsdemos (RetailDemo)

- Geolocation-Dienst (lfsvc)

- Gemeinsame Nutzung der Internetverbindung (SharedAccess)

- Infrarotüberwachungsdienst (irmon)

- Jugendschutz (WpcMonSvc)

- Manager für heruntergeladene Karten (MapsBroker)

- Microsoft iSCSI-Initiator-Dienst (MSiSCSI)

- Microsoft Windows SMS-Routerdienst (SmsRouter)

- Sensor[...]

- SNMP-Trap (SNMPTRAP)

- Telefondienst (PhoneSvc)

- Windows-Dienst für mobile Hotspots (icssvc)

- Windows-Insider-Dienst (wisvc)

- Xbox [...]

- Zahlungs- und NFC/SE-Manager (SEMgrSvc)

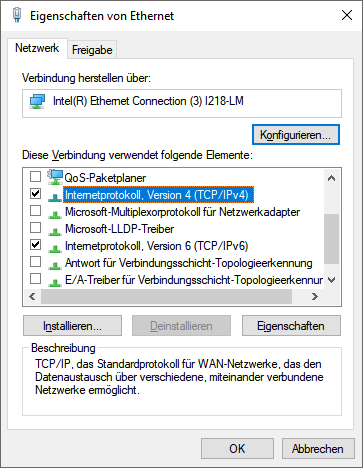

Nicht benötigte Netzwerkfunktionen deaktivieren

Systemsteuerung -> Alle Systemsteuerungselemente -> Netzwerk- und Freigabecenter -> Adaptereinstellungen ändern -> [Adapter] -> Einstellungen dieser Verbindung ändern

Typischerweise aktiv, aber nicht benötigte Elemente sind:

- "Client für Microsoft-Netzwerke"

- "Datei- und Druckerfreigabe für Microsoft-Netzwerke"

- "QoS-Paketplaner"

- "Microsoft-LLDP-Treiber"

- "Antwort für Verbindungsschicht-Topologieerkennung"

- "E/A-Treiber für Verbindungsschicht-Topologieerkennung"

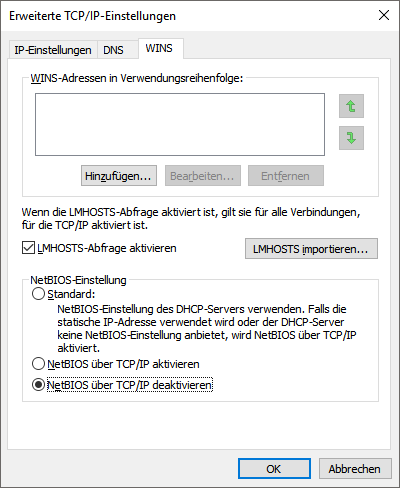

Obsolete Windows-Namensauflösung-Protokolle (WINS und LLMNR) deaktivieren

1. "NetBIOS über TCP/IP" (WINS-Namensdienst) in der IPv4-Einstellung in allen genutzten Netzwerkadaptern deaktivieren:

... -> Internetprotokoll, Version 4 (TCP/IPv4) -> Eigenschaften -> Erweitert -> WINS

2. Multicastnamensauflösung (LLMN) global deaktivieren:

Computerkonfiguration | Administrative Vorlagen | Netzwerk | DNS-Client

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| "Multicastnamensauflösung deaktivieren" | Aktiviert |

Remoteunterstützung, -Desktopzugriff (RDP) und -Shell deaktivieren

Computerkonfiguration | Administrative Vorlagen | System | Remoteunterstützung

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| "Remoteunterstützung anbieten" konfigurieren | Deaktiviert |

| "Angeforderte Remoteunterstützung" konfigurieren | Deaktiviert |

Computerkonfiguration | Administrative Vorlagen | Windows-Komponenten | Remotedesktopdienste | Remotedesktopsitzungs-Host | Verbindungen

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| Remoteverbindungen für Benutzer mithilfe der Remotedesktopdienste zulassen | Deaktiviert |

Computerkonfiguration | Administrative Vorlagen | Windows-Komponenten | Windows-Remoteshell

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| Remoteshellzugriff zulassen | Deaktiviert |

Installation von Tastaturen nur mit Administratorrechten erlauben

Dies erschwert Angriffe über als USB- oder SD-Speichermedium getarnte angeschlossene Eingabe-Geräte mit Tastaturcontroller (RubberDucky etc.)

Computerkonfiguration | Administrative Vorlagen | System | Geräteinstallation | Einschränkungen bei der Geräteinstallation

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| Installation von Geräten mit Treibern verhindern, die diesen Gerätesetupklassen entsprechen | Aktiviert

|

| Administratoren das Außerkraftsetzen der Richtlinien unter "Einschränkungen bei der Geräteinstallation" erlauben | Aktiviert |

Automatische Wiedergabe (Autoplay) und Start von Programmen (Autorun) auf angeschlossenen Wechselmedien deaktivieren

Computerkonfiguration | Administrative Vorlagen | Windows-Komponenten | Richtlinien für die automatische Wiedergabe

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| Autoplay deaktivieren | Aktiviert

|

| Automatische Wiedergabe für andere Geräte als Volumes nicht zulassen | Aktiviert |

| Standardverhalten von AutoAusführen festlegen | Aktiviert

|

Windows Script Host deaktivieren

HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows Script Host \ Settings

| Registry-Eintrag | Empfohlener Wert |

|---|---|

| Enabled | REG_DWORD 0x00000000 (0) |

Weitere Features unterbinden

Um dem Kontrollverlust durch Microsoft-Features allgemein entgegen zu wirken, sollten folgende Einstellungen gesetzt werden:

Computerkonfiguration | Administrative Vorlagen | Netzwerk | Netzwerkverbindungen

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| Verwendung der gemeinsam genutzten Internetverbindung im eigenen DNS-Domänennetzwerk nicht zulassen | Aktiviert |

Computerkonfiguration | Administrative Vorlagen | Netzwerk | Windows-Verbindungs-Manager

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| Verbindung mit Nicht-Domänennetzwerken bei vorhandener Verbindung mit domänenauthentifiziertem Netz nicht zulassen | Aktiviert |

Computerkonfiguration | Administrative Vorlagen | System | Anmelden

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| Anwendungsbenachrichtigungen auf gesperrtem Bildschirm deaktivieren | Aktiviert |

| Anmelden mit Bildcode deaktivieren | Aktiviert |

Computerkonfiguration | Administrative Vorlagen | System | Ausgleichsoptionen

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| Blockieren nicht vertrauenswürdiger Schriftarten | Aktiviert |

Computerkonfiguration | Administrative Vorlagen | System | Betriebssystemrichtlinie

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| Aktivitätsfeed aktivieren | Deaktiviert |

Computerkonfiguration | Administrative Vorlagen | System | Gruppenrichtlinie

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| Telefon-PC-Verbindung auf diesem Gerät | Deaktiviert |

Computerkonfiguration | Administrative Vorlagen | System | Internetkommunikationsverwaltung | Internetkommunikationseinstellungen

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| Internet-Download für die Assistenten "Webpublishing" und "Onlinebestellung von Abzügen" deaktivieren | Aktiviert |

| Programm zur Verbesserung der Benutzerfreundlichkeit deaktivieren | Aktiviert |

| Drucken über HTTP deaktivieren [nur bis einschl. 1803] | Aktiviert |

| Download von Druckertreibern über HTTP deaktivieren | Aktiviert |

Computerkonfiguration | Administrative Vorlagen | Windows-Komponenten | App-Datenschutz

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| Windows-Apps können mit einem Sprachbefehl aktiviert werden, während das System gesperrt ist [neu mit 1903] | Aktiviert

|

Computerkonfiguration | Administrative Vorlagen | Windows-Komponenten | Microsoft-Konto

Wichtiger Hinweis: Richten Sie vor Deaktivierung der Anmeldung mit dem Microsoft-Konto unbedingt ein lokales Konto auf dem Rechner ein!

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| Benutzerauthentifizierung von Microsoft-Konten aller Anwender blockieren | Aktiviert |

Computerkonfiguration | Windows-Einstellungen | Sicherheitseinstellungen | Lokale Richtlinien | Sicherheitsoptionen

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| Konten: Microsoft-Konten blockieren | Benutzer können keine Microsoft-Konten hinzufügen oder sich damit anmelden |

Computerkonfiguration | Administrative Vorlagen | Windows-Komponenten | Position und Sensoren

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| Positionskripting deaktivieren | Aktiviert |

Computerkonfiguration | Administrative Vorlagen | Windows-Komponenten | Windows Ink-Arbeitsbereich

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| Windows Ink-Arbeitsbereich zulassen | Deaktiviert |

Computerkonfiguration | Administrative Vorlagen | Windows-Komponenten | Windows-Spielaufzeichnung und -übertragung

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| Aktiviert oder deaktiviert die Windows-Spielaufzeichnung und -übertragung | Deaktiviert |

Benutzerkonfiguration | Administrative Vorlagen | Startmenü und Taskleiste | Benachrichtigungen

| Gruppenrichtlinieneinstellung | Empfohlene Option |

|---|---|

| Popupbenachrichtigungen auf gesperrtem Bildschirm deaktivieren | Aktiviert |

Web Proxy Auto Discovery Protocol (WPAD) zur automatischen Konfiguration eines Proxys in Webbrowsern deaktivieren:

HKEY_CURRENT_USER \ Software \ Microsoft \ Windows \ CurrentVersion \ Internet Settings \ Wpad

| Registry-Eintrag | Empfohlener Wert |

|---|---|

| WpadOverride | REG_DWORD 0x00000001 (1) |

Distributed Component Object Model (DCOM) deaktivieren:

HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Ole

| Registry-Eintrag | Empfohlener Wert |

|---|---|

| EnableDCOM | REG_SZ N |

Kommunikations- und Informationszentrum (kiz)

Kontaktieren Sie uns bei Fragen und Problemen zu den Services des kiz:

Sprechzeiten

Montag - Donnerstag

09:00 - 12:00 Uhr

13:00 - 15:30 Uhr

Freitag

09:00 - 12:00 Uhr

Telefon

+49 (0) 731 / 50 - 30000

Telefax

+49 (0) 731 / 50 - 1230000

Rückruf beauftragen

helpdesk(at)uni-ulm.de

Support-Portal (Uni intern)

[mehr]

An den Service-Points können Sie uns persönlich aufsuchen.

Self Service Funktionen des Identitätsmanagementsystems (IDM): Berechtigungen verwalten, Dienste abonnieren, Passwörter ändern etc.

Recherche im Bibliotheksbestand nach Monografien, Lehrbücher, Zeitschriften, Hochschulschriften, E-Books, E-Journals, Nationallizenzen, sowie im Bestand des institutionellen Repositoriums OPARU:

Etwa 400 Stichwörter führen Sie direkt zu einer einschlägigen Web-Seite des kiz. Wenn Sie ein Stichwort vermissen, geben Sie uns Nachricht an das Team Public Relations.